Появление и развитие вирусов для мобил. устройств, Безопасность в сети |

Фан

Watching You

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 1.643

Регистрация: 29.06.2005

Пользователь №: 15

Респектов: 252

| Появление и развитие вирусов для мобильных устройствВ области современных технологий наблюдается тенденция к всесторонней взаимной интеграции. Беспроводные устройства быстро «умнеют», стремясь к возможностям персонального компьютера, а «умная» техника — КПК, автомобильные компьютеры и бытовые приборы нового поколения — обзаводится функциями беспроводной связи. Судя по всему, эти процессы сойдутся в начале эпохи «цифровых домов», глобальных сетей из разнообразных устройств, обменивающихся друг с другом данными непосредственно, как любят выражаться поклонники киберпанка, по «насыщенному двоичными битами воздуху». Нужно ли объяснять, какие опасности для пользователей таят в себе подобные тенденции, и какие возможности они открывают для злоумышленников? Конечно, мы пока далеки от мира, в котором для получения контроля над чужой машиной не требуется ничего, кроме ноутбука с адаптером беспроводной связи, но проблема безопасности мобильных устройств актуальна уже сегодня, и неудивительно, что ее первым проявлением оказались компьютерные вирусы. На первый взгляд, проблема вирусов является лишь частным случаем проблемы безопасности цифровой системы, но история «стационарных» компьютерных вирусов опровергает это предположение: в ходе своего развития вредоносные программы для персональных компьютеров постепенно мутировали от невинных поделок скучавших программистов и самоутверждавшихся студентов до сложных профессиональных решений, связанных с извлечением финансовой выгоды. К сегодняшнему дню грани между вирусами и сетевой безопасностью, уязвимостями программного обеспечения, рекламными технологиями и криминальными структурами оказались практически стерты. Поэтому невозможно преувеличить важность исследования вирусных технологий в контексте обеспечения безопасности цифровых систем. Данный аналитический обзор посвящен современным вирусным угрозам для мобильных устройств — техники, работающей под управлением портативных операционных систем и оснащенной технологиями беспроводной передачи данных — и в теории относится к ним всем. Однако его практическая сторона касается в основном смартфонов и коммуникаторов. Именно этот сектор мобильных устройств наиболее привлекателен для вирусописателей, в отличие от КПК, которые не гарантируют удобной почвы для распространения вирусов ввиду отсутствия должного уровня связности, и прочей мобильной техники, степень распространенности которой пока близка к нулю. Добавлено:» История вирусов для мобильных устройств « История вирусов для мобильных устройств начинается в июне 2004 года, когда командой вирусописателей-профессионалов 29А был создан первый вирус для смартфонов. Вирус «называет себя» Caribe, функционирует на базе операционной системы Symbian и распространяется при помощи технологии беспроводной передачи данных Bluetooth, за что получил название Worm.SymbOS.Cabir в классификации «Лаборатории Касперского».

Самый первый Worm.SymbOS.Cabir хоть и произвел много шума, являлся исключительно концептуальной разработкой (Proof-of-Concept, PoC) — демонстрацией самой возможности существования вирусов на платформе ОС Symbian. Авторы такого рода разработок, движимые любознательностью и стремлением поспособствовать укреплению безопасности атакованной ими системы, обычно не заинтересованы в их распространении или злоумышленном использовании. Действительно, оригинальный экземпляр Worm.SymbOS.Cabir был разослан в антивирусные компании по поручению самого автора, однако позже исходные коды червя появились в интернете, что повлекло за собой создание большого количества новых модификаций данной вредоносной программы. Фактически, после публикации исходных кодов Cabir начал самостоятельно «бродить» по мобильным телефонам во всем мире.

Через месяц после Cabir антивирусные компании обнаружили очередную технологическую новинку. Virus.WinCE.Duts занял сразу две «почетные ниши» в коллекциях вирусологов: это первый известный вирус для платформы Windows CE (Windows Mobile), а также — первый файловый вирус (file infector) для смартфонов. Duts заражает исполняемые файлы в корневой директории устройства, предварительно, правда, спросив разрешения у пользователя.

Продолжение виртуальной атаки на Windows Mobile со стороны вирусописателей не заставило себя долго ждать: через месяц после Duts появился Backdoor.WinCE.Brador — первый бэкдор для мобильной платформы. Эта вредоносная программа открывает доступ к зараженному устройству — КПК или смартфону — по сети, ожидая подключения злоумышленника на определенном порту. Ее функционал позволяет передавать в обе стороны файлы и выводить на экран текстовые сообщения. Когда зараженное устройство подключается к интернету, бэкдор отсылает его IP-адрес по электронной почте своему хозяину.

На этом активность самых квалифицированных исследователей безопасности мобильных устройств, авторов концептуальных вирусов, представляющих радикально новые технологии в области вирусописательства, практически заканчивается. Последовавший за Brador Trojan.SymbOS.Mosquit представляет собой изначально безвредную игру для платформы Symbian (Mosquitos), в код которой неизвестный злоумышленник внес некоторые исправления. Модифицированная игра при запуске начинает отправлять SMS-сообщения на указанные в коде номера телефонов, подпадая под определение «троянской программы».

После трехмесячного перерыва, в ноябре 2004, на некоторых интернет-форумах мобильной тематики был под видом установочного пакета новых иконок и «тем» рабочего стола размещен новый Symbian-троянец — Trojan.SymbOS.Skuller. Программа представляет собой SIS-файл — приложение-инсталлятор для платформы Symbian. Ее запуск и установка в систему приводит к подмене иконок (AIF-файлов) стандартных приложений операционной системы на иконку с изображением черепа. Одновременно в систему, поверх оригинальных, устанавливаются новые приложения. Переписанные приложения перестают функционировать.

Таким образом, Trojan.SymbOS.Skuller продемонстрировал всему миру две неприятные особенности архитектуры Symbian:

возможность беспрепятственной перезаписи системных приложений;

отсутствие устойчивости операционной системы по отношению к поврежденным либо нестандартным («неожиданным») системным файлам с одной стороны, и отсутствие необходимых для закрытия этой уязвимости проверок — с другой.

Уязвимости были быстро подхвачены любителями самоутвердиться за счет создания вирусов. Skuller стала родоначальницей самого большого на сегодняшний день класса вредоносных программ для мобильных телефонов. Функциональность таких программ чрезвычайно примитивна и сводится к прямолинейной эксплуатации вышеуказанных особенностей Symbian. Если провести параллель с PC-вирусами, по соотношению абсолютной вредности и технической сложности представители этого класса вирусов аналогичны BAT-файлам DOS, выполняющим команду «format c:».

Второй троянец этого класса — Trojan.SymbOS.Locknut — появился через два месяца. Он эксплуатирует «доверчивость» (отсутствие проверок целостности файлов) Symbian уже более целенаправленно. После запуска вирус создает в системной директории /system/apps/ папку с неблагозвучным с точки зрения русского языка названием gavno, внутри которой размещается файл gavno.app и сопутствующие ему gavno.rsc и gavno_caption.rsc. При этом во всех файлах вместо соответствующей их форматам служебной информации и кода содержится обычный текст. Операционная система, исходя только из расширения файла gavno.app, считает его исполняемым — и зависает, пытаясь запустить «приложение» после перезагрузки. Включение смартфона становится невозможным.

С этого момента начали появляться троянцы, эксплуатирующие уязвимость Symbian. Они регулярно появляются и по сей день, отличаясь лишь конкретным способом эксплуатации.

Trojan.SymbOS.Dampig, перезаписывающая системные приложения поврежденными.

Trojan.SymbOS.Drever, отключающая автоматический запуск некоторых антивирусов путем перезаписи их загрузчиков.

Trojan.SymbOS.Fontal, подменяющая системные файлы шрифтов на другие, абсолютно работоспособные, но не соответствующие данному языковому дистрибутиву операционной системы файлы шрифтов, в результате чего телефон перестает загружаться.

Trojan.SymbOS.Hobble, заменяющая системное приложение File Explorer на поврежденное.

Trojan.SymbOS.Appdisabler и Trojan.SymbOS.Doombot, повторяющие функционал Trojan.SymbOS.Dampig (вторая также инсталлирует в систему Worm.SymbOS.Comwar).

Trojan.SymbOS.Blankfont, практически аналогичная Trojan.SymbOS.Fontal.

Сплошная череда однотипных троянцев прерывается лишь червями Worm.SymbOS.Lasco (январь 2005) — дальним родственником Worm.SymbOS.Cabir, отличающимся от него наличием функции заражения SIS-файлов; и Worm.SymbOS.Comwar (март 2005), впервые реализующим технологию самораспространения при помощи MMS.

Если обратить внимание на динамику изменения функционала появлявшихся после Cabir вредоносных программ для мобильных платформ, то история мобильных вирусов предстает разделенной на две «эпохи»: первые полгода с момента появления первого вируса — с июня 2004 по январь 2005 — период технологических прорывов; следующие же полгода — с января 2005 по настоящее время — период засилья примитивных троянцев для Symbian. А если учитывать, что первые упоминания о черве Worm.SymbOS.Comwar появились в интернете за два месяца до того, как его экземпляр попал в антивирусные компании, и что Worm.SymbOS.Lasco фактически является переработкой Worm.SymbOS.Cabir — граница между двумя эпохами выглядит особенно четкой.

Таким образом, на сегодняшний день качественное развитие области мобильных вирусов проходит стадию плато: последней вредоносной программой, воплотившей в себе принципиально новую технологию, была Worm.SymbOS.Comwar (март 2005). Количественное развитие равномерно: новые вредные программы под ОС для мобильных устройств (не считая модификаций уже известных вирусов) появляются в среднем один раз в месяц. | | |

| |

1.03.2006 - 21:45 1.03.2006 - 21:45 |

Фан

Watching You

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 1.643

Регистрация: 29.06.2005

Пользователь №: 15

Респектов: 252

| Обнаружена первая вредоносная программа для мобильных телефонов с поддержкой Java

"Лаборатория Касперского" сообщает об обнаружении первой вредоносной программы для мобильных телефонов, способных исполнять Java-приложения (J2ME). Потенциально заражению этой троянской программой, получившей по классификации вирусных аналитиков компании название Trojan-SMS.J2ME.RedBrowser.a, подвержены не только смартфоны, но и все мобильные телефоны, поддерживающие платформу Java.

Redbrowser.a маскируется под программу, позволяющую посещать WAP-сайты без необходимости настройки WAP-подключения. По словам авторов программы, подобный функционал реализован путем отправки и приема бесплатных SMS-сообщений. На самом же деле троянец рассылает SMS на некоторые платные мобильные сервисы. За каждое подобное сообщение со счета пользователя снимается 5-6 долларов США. Redbrowser.a ориентирован на абонентов крупнейших российских мобильных операторов – МТС, Билайн, Мегафон.

Данная троянская программа представляет собой приложение Java - архив в формате JAR. Файл размером 54482 байт может иметь имя "redbrowser.jar". Троянец может быть загружен на телефон как из сети интернет (c WAP-сайта), так и другими способами - через Bluetooth-соединение или с персонального компьютера. Архив содержит в себе следующие файлы:

1. FS.class - вспомогательный файл (2719 байт);

2. FW.class - вспомогательный файл (2664 байт);

3. icon.png - файл изображения (3165 байт);

4. logo101.png - файл изображения(16829 байт);

5. logo128.pnh - файл изображения(27375 байт);

6. M.class - файл интерфейса (5339 байт).

SM.class - непосредственно само троянское приложение, осуществляющее отправку SMS (1945 байт).

К счастью, эта троянская программа легко деинсталлируется самим пользователем при помощи стандартных утилит телефона.

Хотя пока обнаружен только один образец RedBrowser, в сети наверняка существуют иные версии подобных вредоносных программ. По мнению специалистов "Лаборатории Касперского", появление RedBrowser является признаком того, что вирусописатели расширяют свой "мобильный охват" и выходят за пределы сферы дорогостоящих смартфонов.

Источник: Kaspersky Lab | | |

| |

25.03.2006 - 12:05 25.03.2006 - 12:05 |

Фан

Watching You

[SoftoRooMTeaM]

Группа: Наши Люди

Сообщений: 1.643

Регистрация: 29.06.2005

Пользователь №: 15

Респектов: 252

| Особенности «серых» трубокЗачастую, приобретая новый телефон, покупатель не знает о том, что мобильник – «серый», то есть не сертифицированный в России или взломанный. Такие аппараты не будут приниматься на обслуживание в центрах обслуживания, а иногда даже могут доставить владельцу множество неприятностей. Выявить некачественное устройство достаточно сложно, однако есть отличительные особенности «серых» трубок.На сегодняшний день в большинстве европейских стран существует возможность купить мобильный телефон за символическую сумму. Низкая цена обусловлена тем, что такой телефон работает только с подключением к определенному оператору связи. Стоит вставить другую SIM-карту – и телефон превращается в бесполезный кусок железа. Однако есть возможность снять подобную блокировку, ею и пользуются многочисленные злоумышленники, взламывающие «серые» мобильники для продажи в других странах, в частности в России. Подвержены вирусамЖелающих нажиться подобным незаконным способом немало. На днях, к примеру, крупная партия «серых» мобильных телефонов для поставки в Россию была обнаружена в Финляндии. Партия из полутора тысяч мобильников под маркой Nokia была изъята сотрудниками финской таможни в столичном аэропорту Вантаа. Контрафактный груз направлялся из Китая в Финляндию на борту самолета авиакомпании «Аэрофлот». Из финской столицы партию мобильных телефонов планировалось отправить в Москву, где она попала бы в розничную торговлю. Ничего не подозревающие столичные жители могли приобрести некачественный товар – ведь разблокированные телефоны изначально содержат серьезные изъяны. Для того чтобы «залоченный» (от англ. lock – «блокировка») телефон работал через любого оператора, необходимо произвести его разблокировку. Это осуществляется заменой прошивки телефона. Кроме того, что «разлочка» телефонов незаконна, существует ряд проблем, связанных с безопасностью. Многие современные телефоны используют ОС Symbian и подвержены заражению вирусами. Известен ряд случаев, когда приобретенные на «сером» рынке телефоны были заражены Cabir и другими вредоносными программами. Другая опасность содержится в самой новой прошивке. Она может содержать код, который будет использовать какой-нибудь незаказанный сервис, и оплата его может обойтись для пользователя в сумму до нескольких сотен евро. Средства массовой информации сообщают, что в Европе уже зафиксированы подобные случаи, проводятся расследования. Даже без вирусов разблокированные телефоны – заведомо некачественный товар. Дело в том, что тех, кто занимается взломом, как правило, мало заботит полная исправность аппаратов – главное, что включается и звонит. На деле же «кустарные» мастера зачастую не имеют ни необходимой технологии, ни оборудования. При этом есть риск получить аппарат в лучшем случае со старой прошивкой. Русский алфавитЕстественно, пираты совершенствуют способы, позволяющие скрыть следы взлома. Если раньше владельцу для проверки трубки на «серость» достаточно было раскрыть мобильник, снять аккумулятор, записать указанный там номер прошивки и сравнить его с имеющимся в памяти телефона (большинство телефонов показывают номер прошивки IMEI при вводе с клавиатуры комбинации *#06#), то теперь установить качество устройства не так просто. Перед покупкой нового телефона следует тщательно проверить несколько вещей. Помимо уже указанной особенности, под аккумулятором телефона обязательно должны быть наклейки РСТ и ССЭ. Если наклеек нет, значит мобильник не прошел сертификацию в России и его качество не может быть гарантировано. Разумеется, логотип оператора иностранной сети на корпусе и нерусифицированное меню – верные признаки «серого» телефона. Важной особенностью сертифицированной модели является наличие букв русского алфавита на клавиатуре. Будьте внимательны: русские буквы должны быть нанесены тем же способом, что и английские. Сейчас некоторые недобросовестные продавцы делают гравировку на клавишах, ее можно определить по глубоко прорезанным в клавишах буквам. Также следует обратить внимание на прилагающиеся к телефону документы: инструкция должна быть фирменной, выпущенной с хорошим полиграфическим качеством, а гарантия должна быть выполнена на фирменном бланке производителя телефона. Доля контрабандыИ все же, несмотря на все меры предосторожности, российскому покупателю будет сложно застраховать себя от «серого» товара. Зачастую у него тоже есть гарантия для России, его ремонтируют авторизованные сервис-центры, есть инструкция на русском языке и на корпусе – все необходимые атрибуты с наклейками Ростеста. Однако за него не платили таможенных пошлин (20% плюс НДС), но об этом пользователю, ясное дело, просто неизвестно. Не стоит думать, что взломанные мобильники редкость. Рынок подобной техники достаточно велик. Точную цифру присутствия именно таких телефонов на российском рынке назвать невозможно, есть только экспертные оценки: от 10 до 90%. В любом случае, доля контрабанды в новых поставках до августа 2005 года была достаточно большой (в середине августа был перекрыт один из крупнейших каналов поставок некачественных мобильников в РФ). Это позволяло компаниям, даже устанавливая хорошую наценку на каждый мобильник, получать в итоге не очень высокую цену и быструю оборачиваемость капитала. Осознавая всю серьезность проблемы, за дело взялись российские законодатели. Госдума рассматривает законопроект о создании электронных баз данных утраченных и импортируемых мобильников, рассчитывая, что подобные реестры позволят эффективнее бороться с кражей мобильников в России. Предполагается, что наличие первой базы данных позволит упростить механизм отключения номеров в связи с их утратой. С другой стороны, системно организованная информация об импортируемых аппаратах поможет снизить количество «серых» мобильников на российском сотовом рынке. В проекте федерального закона отмечается, что после введения федеральных реестров необходимо обязать оператора сотовой связи проводить сверку идентификационных номеров мобильных телефонов (IMEI) с номерами, одновременно используемыми в сети, а также с номерами, включенными в федеральные реестры, что будет препятствовать легализации похищенных или нелегально ввезенных трубок.  | | |

| |

23.05.2007 - 18:12 |

KJIACTEP

Unregistered

| Вот ссылка по теме: http://www.kaspersky....pter=207367395Антиврь каспера для мобилок нокия под ОС: симбаян И ещё, насколько я осведомлён интерплиткой, ой, сори, инетркафелем, да что ж такое! Интерполом, только Лабуоратория Касперского сделала, и выпустила уже давно в релиз/на прилавки свой антивирь для мобилы. Ни есет ни др. веб даже недумают об этом, хотя есет кажетсья выпустила только !бету! антивиря для мобильных. В то время как уже давно мона купить антивирь от каспера в любых крупных магазах. | |

|

| |

22.05.2009 - 19:31 |

aradi_80

Новичок

Группа: Пользователи

Сообщений: 10

Регистрация: 22.05.2009

Пользователь №: 1.401.169

Респектов: 0

Предупреждений:

| Что-то тема совсем не интересна никому. Вышла уже 8-ка, о ней я тут уже писал. Поиск трубки по ГПС координатом и прочие вкусности. Кстати, у доктора веба забавный слоган для продвижения антивиря для мобильников - Защита от несуществующих угроз должна быть бесплатной. А мне кажется что защиты от несуществующих угроз не должно быть вообще. Может ещё купаюшоны выпустить против падающих летающих тарелок, или ещё чего нибудь эдакого? | | |

| |

22.05.2009 - 19:44 |

kik55

профи!

Группа: Наши Люди

Сообщений: 1.245

Регистрация: 7.06.2008

Из: Russia

Пользователь №: 925.961

Респектов: 261

| "несуществующие" угрозы могут появиться в самом ближайшем будущем, защиту от таких угроз было бы лучше назвать эвристическим анализатором, который в свою очередь в некоторой степени действовать на опережение. | | |

| |

14.06.2009 - 14:38 |

aradi_80

Новичок

Группа: Пользователи

Сообщений: 10

Регистрация: 22.05.2009

Пользователь №: 1.401.169

Респектов: 0

Предупреждений:

| kik55, такая штука есть в Kaspersky Internet Security 6/7/2009/2010 версия. Но они для ПК. Для мобильника пока это не нужно. Поэтому касперский обнаруживает вири только по сигнатурам. Кстати, база вирей у него самая большая из мобильных антивирусов. | | |

| |

19.06.2014 - 17:41 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Хакеры теперь могут взломать любой Android-смартфон

Хакер, известный под ником GeoHot, выпустил утилиту Towelroot для получения корневого (root) доступа на Android-смартфонах. Программа легко загружается, и с ней может справиться даже ребенок. GeoHot, ранее прославившийся выпуском джейлбрейков для iOS и взломом Sony PlayStation 3, разместил утилиту на своем сайте, на котором он также собирает пожертвования на дальнейшую разработку. Владельцам Android-смартфонов достаточно скачать Towelroot, запустить ее и нажать на одну-единственную кнопку. Процесс занимает всего несколько минут, после чего пользователь сможет изменять системные файлы, темы, ярлыки, удалять предустановленные приложения, а также запускать специальные приложения, требующие root-права, и существенно расширяющие возможности Android-устройств. Хакер утверждает, что утилита должна поддерживать все модели смартфонов, выпущенные до 3 июня 2014 года, включая такие известные марки как Samsung Galaxy, Motorola Razr, Sony Xperia. Утилита эксплуатирует уязвимость CVE-2014-3153 в ядре Linux, найденную в начале июня. Она позволяет локальному пользователю получить контроль над нулевым кольцом защиты через манипуляции с системным вызовом futex. «Дыра» содержится во всех версиях ядра Linux вплоть до 3.14.5 (до Android 4.4 KitKat), сообщает CNews. Хотя GeoHot, наверняка, руководствовался добрыми намерениями, его утилита открыла возможность взлома Android-устройств злоумышленникам, которые могут использовать Towelroot в преступных целях. Источник: soft_mail_ru | | |

| |

7.11.2014 - 23:10 7.11.2014 - 23:10 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

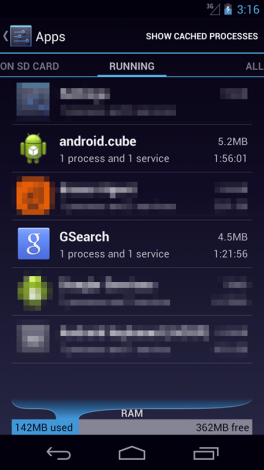

| Троянчик в прошивке. Будьте бдительны.

Специалисты компании «Доктор Веб» обнаружили нового трояна, встроенного непосредственно в образ операционной системы целого ряда мобильных устройств под  управлением Android. Вредоносное приложение, получившее имя Android.Becu.1.origin, способно загружать, устанавливать и удалять программы без ведома пользователей, а также может блокировать поступающие с определенных номеров SMS-сообщения, сообщили CNews в «Доктор Веб». По словам экспертов «Доктор Веб», данная вредоносная программа представляет собой комплексную угрозу, состоящую из нескольких тесно взаимодействующих друг с другом модулей. Основным компонентом Android.Becu.1.origin является apk-файл с именем Cube_CJIA01.apk, который располагается непосредственно в системном каталоге и имеет цифровую подпись самой операционной системы, что дает ему неограниченные полномочия и позволяет выполнять все действия без вмешательства пользователя. Кроме того, расположение этого приложения непосредственно в прошивке мобильного устройства значительно затрудняет его удаление стандартными методами. Троян начинает свою вредоносную деятельность при каждом включении зараженного устройства, а также при получении его владельцем новых SMS-сообщений. Как только наступает одно из этих событий, Android.Becu.1.origin в соответствии со своим конфигурационным файлом загружает с удаленного сервера блок зашифрованных данных, который после расшифровки сохраняется под именем uac.apk в рабочем каталоге трояна и запускается в оперативной памяти при помощи класса DexClassLoader. Вслед за этим троян запускает свой второй компонент uac.dex, хранящийся в том же рабочем каталоге. Оба этих модуля отвечают за основной вредоносный функционал данной Android-угрозы, а именно — возможность скрытно загружать, устанавливать и удалять те или иные приложения по команде управляющего сервера, указали в компании. После успешной активации данных компонентов вредоносная программа проверяет наличие в системе своего третьего модуля, находящегося в пакете com.zgs.ga.pack, который в случае отсутствия загружается и устанавливается на устройство. Данный модуль регистрирует зараженный смартфон или планшет на сервере злоумышленников, предоставляя им информацию об активных копиях Android.Becu.1.origin. Если один или несколько модулей трояна будут удалены пользователем, основной файл вредоносного приложения восстановит их, повторив процесс инсталляции. Помимо выполнения своего основного предназначения — незаметной работы с приложениями, троян также может блокировать все поступающие с определенных номеров SMS-сообщения. На данный момент специалистам «Доктор Веб» известно о присутствии данной угрозы на целом ряде моделей популярных Android-устройств бюджетного ценового сегмента. Среди них — UBTEL U8, H9001, World Phone 4, X3s, M900, Star N8000, ALPS H9500 и многие другие. Наиболее вероятным вектором заражения этих устройств трояном Android.Becu.1.origin является распространение в интернете модифицированных злоумышленниками файлов-прошивок, которые загружают сами пользователи, а также установка таких образов операционной системы недобросовестными поставщиками смартфонов и планшетов, участвующими в преступной схеме. Поскольку Android.Becu.1.origin расположен непосредственно внутри самой операционной системы, его полное удаление стандартными методами весьма проблематично, поэтому наиболее простым и безопасным способом борьбы с трояном является его «заморозка» в меню управления приложениями. Для этого необходимо найти основной файл трояна в списке установленных программ (пакет com.cube.activity) и нажать на кнопку «Отключить». В результате вредоносное приложение станет неактивным и не сможет продолжить свою работу. После этого потребуется выполнить удаление вспомогательных компонентов трояна (пакеты com.system.outapi и com.zgs.ga.pack), которые могли быть установлены им ранее. Более радикальными способами противодействия Android.Becu.1.origin являются ручное удаление его основного компонента при наличии root-доступа, а также установка заведомо «чистого» образа операционной системы, которая повлечет за собой потерю всей сохраненной информации. Обе эти процедуры сопряжены с определенной опасностью повреждения работоспособности устройства, поэтому должны выполняться только опытными пользователями на свой страх и риск и сопровождаться созданием резервной копии важных данных, подчеркнули в «Доктор Веб». Антивирусные продукты Dr.Web для Android и Dr.Web для Android Light детектируют данную Android-угрозу, поэтому пользователям рекомендуется выполнить полную проверку своих мобильных устройств на наличие трояна Android.Becu.1.origin и его компонентов. Взято с safe.cnews.ru | | |

| |

20.01.2017 - 21:33 20.01.2017 - 21:33 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

| Новый Android-троян незаметно скачивает приложения из Google Play Специалисты компании «Доктор Веб» предупредили о появлении нового Android-трояна, способного внедряться в активный процесс Play Маркет и незаметно накручивать счетчик установок в каталоге Google Play. Вредонос, получивший название Android.Skyfin.1.origin (по классификации «Доктор Веб»), предположительно распространяется посредством других троянов-загрузчиков, которые после инфицирования мобильного устройства пытаются получить доступ с правами суперпользователя и скрыто установить дополнительное вредоносное ПО. Оказавшись на системе, Android.Skyfin.1.origin внедряет в процесс программы Play Маркет вспомогательный троянский модуль (Android.Skyfin.2.origin), который крадет различные данные, в том числе уникальный идентификатор мобильного гаджета и учетной записи его владельца, коды авторизации для подключения к каталогу Google Play и иную конфиденциальную информацию. Добытые сведения вместе с технической информацией об устройстве отправляются на управляющий сервер злоумышленников. При помощи собранных данных троян подключается к каталогу Google Play и имитирует работу приложения Play Маркет. Вредонос способен осуществлять поиск в каталоге, отправлять запросы на приобретение программ, подтверждать покупку, подтверждать согласие с условиями лицензионного соглашения, запрашивать ссылки для скачивания apk-файла из каталога, подтверждать скачивание приложения. Загруженные программы вредонос сохраняет на карту памяти, не устанавливая их. Тем самым троян повышает шансы избежать обнаружения и может продолжать накручивать счетчик установок, искусственно повышая популярность приложений в online-каталоге Google. Вирусные аналитики «Доктор Веб» выявили несколько модификаций Android.Skyfin.2.origin. Одна из них умеет скачивать из каталога Google Play единственное приложение — com.op.blinkingcamera. Троян имитирует нажатие на баннер Google AdMob с рекламой этой программы, загружает ее apk-файл и автоматически увеличивает число загрузок, подтверждая «установку» на сервере Google. Другая модификация Android.Skyfin.2.origin более универсальна. Она может скачивать любые приложения из каталога — для этого троян получает от злоумышленников список программ для загрузки. Утянул с securitylab.ru | | |

| |

21.05.2017 - 19:11 21.05.2017 - 19:11 |

KLUCHICK

Вечная память...

[SoftoRooMTeaM]

Группа: Администраторы

Сообщений: 5.668

Регистрация: 15.03.2004

Из: The Ural federal district

Пользователь №: 326

Респектов: 3848

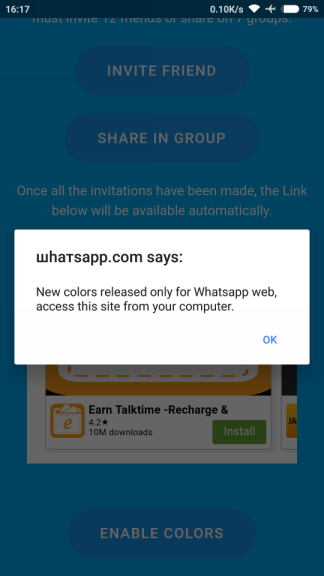

|  Неизвестные пытаются выдать шһатѕарр.com за легитимный сайт WhatsApp. Будьте бдительны! Пользователи Reddit обратили внимание, что в сети набирает обороты новая вредоносная кампания, направленная против пользователей мессенджера WhatsApp. Мошенники присылают жертвам ссылки, якобы ведущие на официальный сайт WhatsApp (whatsapp.com), тогда как на самом деле ссылки ведут на поддельный домен шһатѕарр.com. Если перейти по такой ссылке, сработает редирект, и пользователю предложат скачать подозрительное приложение, которое якобы поможет сделать сообщения в мессенджере разноцветными. Хуже того, пользователя заставят поделиться ссылкой с друзьями и группами в социальных сетях, якобы чтобы удостовериться, что он не робот. Разумеется, вместо цветных сообщений в WhatsApp жертва получит лишь adware. Хотя в настоящее время сотрудники Google уже удалили приложение из Chrome Store, специалисты еще раз предупреждают пользователей – не нужно кликать на подозрительные ссылки. Напомню, что мошенники не впервые используют символы других языков и Unicode в доменных именах. Ранее таким образом google.com превращали в ɢoogle.com, а также в конце апреля 2017 года китайский исследователь Сюдун Чжен (Xudong Zheng) предупреждал, что браузеры Chrome, Firefox и Opera уязвимы перед практически необнаружимыми фишинговыми атаками, с помощью которых злоумышленники могут регистрировать поддельные домены, практически неотличимые от настоящих ресурсов Apple, Google, eBay, Amazon и многих других компаний.

Новость утащил с xaker.ru | | |

| |

|

|