Новости сетевой безопасности, все новости по сетевой безопасности  11.05.2018 - 21:32 11.05.2018 - 21:32 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Опасные расширения для Google Chrome заразили десятки тысяч пользователей Злоумышленники инфицировали более 100 тысяч компьютеров с установленными расширениями для браузера Google Chrome, которые были доступны в официальном магазине Chrome Web Store. Об этом сообщают эксперты безопасности Radware в блоге компании. » Нажмите, для открытия спойлера | Press to open the spoiler « По словам исследователей, вредоносное ПО активизировалось в марте этого года. Его нашли в семи различных расширениях. Ссылки на них распространялись через Facebook: жертвы переходили на поддельную страницу YouTube, где им и предлагали установить дополнительные программы. Сразу после инсталляции расширения запускали вредоносные скрипты и превращали компьютер в часть ботнета. Этот ботнет крал данные из Facebook и Instagram, а затем использовал информацию для отправки таких же ссылок друзьям жертвы. Кроме того, на компьютеры зараженных пользователей устанавливались программы-криптомайнеры. Эксперты заявили, что в настоящее время все опасные расширения были удалены из магазина Google Web Store. Также они пропали из браузеров зараженных пользователей. Ранее хакеры научились повторно загружать удаленные вредоносные программы в Google Play. По словам экспертов, как минимум семь зараженных приложений вернулись в магазин после блокировки, сменив названия и издателей. Код вредоносного ПО оставался таким же. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

21.05.2018 - 22:30 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Зловред Telegrab крадет данные Telegram и Steam

Исследователи из Cisco Talos обнаружили вредоносную программу, которая взламывает десктопную версию Telegram и крадет cookie браузера Chrome. Она также интересуется данными аккаунтов Steam, пытаясь получить логины и пароли пользователей. Эксперты не раскрывают детали атаки на клиентов игрового сервиса, но подробно рассказали о методах компрометации Telegram. » Нажмите, для открытия спойлера | Press to open the spoiler « Программа способна похитить список контактов, а также переписку пользователя, получив доступ к кэшу текущего сеанса мессенджера. Информация, собранная экспертами, позволяет утверждать, что за приложением, получившим название Telegrab, стоит русскоязычный киберпреступник. Зловред не использует уязвимости мессенджера — в FAQ, размещенном на сайте Telegram, разработчики предупреждают, что секретные чаты недоступны в десктопном варианте приложения. Данные о предыдущих сообщениях загружаются из облака при старте программы и удаляются после ее завершения. По умолчанию Telegram не прекращает текущий сеанс после закрытия активного окна, а лишь сворачивает приложение в трей. Таким образом, данные открытой сессии могут храниться на локальном диске в зашифрованном кэше программы до следующей перезагрузки компьютера. Telegrab декодирует эту информацию и отправляет ее злоумышленнику. Данные, полученные в результате взлома, собираются на одном из аккаунтов сервиса pCloud. Информация хранится в незашифрованном виде, и любой, кто обладает доступом к архиву, может ознакомиться с перепиской жертв атаки. Telegrab распространяется при помощи нескольких загрузчиков, написанных на разных языках программирования. Исследователи обнаружили варианты с кодом на Go, AutoIT и Python, а также .NET-версию зловреда. Его первые экземпляры использовали файл finder.exe, однако впоследствии злоумышленник перешел на самораспаковывающиеся RAR-архивы. После установки Telegrab ищет учетные данные и файлы cookie пользователей Chrome, а также любые .txt-файлы, имеющиеся на диске. Для компрометации Telegram и Steam зловред дополнительно загружает компоненты enotproject.exe или dpapi.exe. Как утверждают эксперты, автором Telegrab является русскоязычный киберпреступник, известный под никами Racoon Hacker, Racoon Pogoromist или Енот. На это указывает кириллическая кодировка, используемая при расшифровке данных, названия переменных в коде программы и ряд других признаков. Злоумышленник разместил на YouTube несколько видео, разъясняющих технологию кражи данных в Telegram, а также опубликовал статью о взломе мессенджера на одном из хакерских форумов. Популярность Telegram делает его желанной целью для киберпреступников. Не так давно “Лаборатория Касперского” нашла в мессенджере серьезный баг, при помощи которого злоумышленники распространяли вредоносное ПО. Эксплойт применял RLO — непечатный символ Unicode, меняющий порядок отображения имени файла для маскировки зловреда. »» Нажмите, для закрытия спойлера | Press to close the spoiler «« Источник: _threatpost.ru | | |

| |

29.05.2018 - 17:20 29.05.2018 - 17:20 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

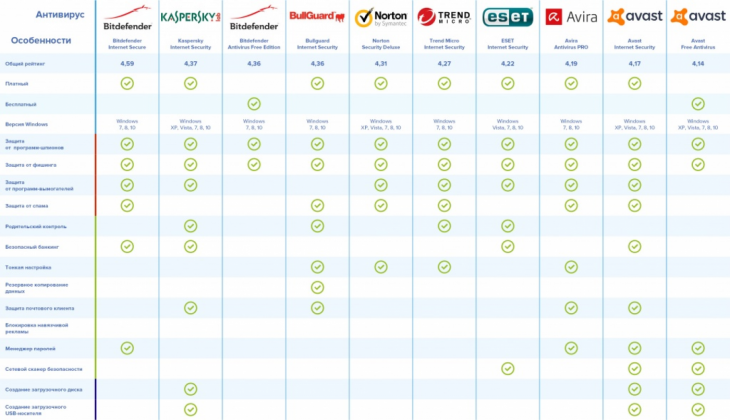

| Лучший антивирус для Windows по версии Роскачества и ICRT Мы регулярно публикуем испытания антивирусных решений для Windows от немецкой лаборатории AV-TEST, но наша собственная национальная мониторинговая система качества продуктов Роскачество тоже не так давно совместно с Международной ассамблеей организаций потребительских испытаний (ICRT - International Consumer Research and Testing Ltd) провела свои исследования. » Нажмите, для открытия спойлера | Press to open the spoiler « Роскачество взяло для исследования 23 наиболее востребованных антивируса от 18 производителей и оценивало их по 200 параметрам, которые были разделены на 3 группы, как и у AV-TEST: Защита, удобство использование и влияние на производительность компьютера. Среди тестируемых антивирусов был и Windows Defender, который является стандартным бесплатным антивирусом Windows 10. К сожалению, Windows Defender в этом тесте оказался плохим вариантом, заняв всего лишь 17 место в рейтинге. Как сказано на сайте, он оказался неплохим вариантом для онлайн защиты, но "полностью провалил тест на фишинг и на противодействие программам-вымогателям". Неудовлетворительно антивирус показал себя и в оффлайн защите от вирусов. В общем Windows Defender набрал всего 3.5 балла из 5.5 возможных. На первых же строчках оказались знакомые нам лидеры по тестам немецкой AV-TEST и новичок BullGuard: Bitdefender Internet Security (4.59) Kaspersky Internet Security (4.37) Bitdefender Antivirus Free Edition (4.36) BullGuard Internet Security (4.36) Norton Security Deluxe (4.31)  thevista.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

7.06.2018 - 20:47 7.06.2018 - 20:47 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Новейший ботнет заразил десятки тысяч устройств по всему миру Команда специалистов в области кибербезопасности GuardiCore обнаружила ботсеть, состоящую из более чем 40 тысяч зараженных устройств и серверов. Об этом сообщается в отчете исследовательской группы. Ботнет, названный Prowli, используется злоумышленниками для добычи криптовалюты. Гигантская сеть охватывает веб-серверы, модемы и устройства интернета вещей. » Нажмите, для открытия спойлера | Press to open the spoiler « За последние месяцы сеть успела заразить сайты WordPress, DSL-модемы, серверы с HP Data Protector — с помощью целевых атак и использования брешей в защите. После компрометации сеть определяет, какую роль полученное устройство может занять в ее рабочей схеме. Часто на нем устанавливается вирус r2r2 и майнер Monero, которые позволяют выполнять грубые атаки и расширять сеть Prowli. Кроме того, взломанные интернет-страницы используются для размещения вредоносных кодов. Они перенаправляют посетителей сайтов на опасные порталы, которые предлагают поддельную техподдержку или обновления. Исследователи уверены, что сеть Prowli была специально разработана для оптимизации прибыли киберпреступников. Их жертвами стали тысячи серверов и устройств, принадлежащих более чем девяти тысячам различных компаний. Последней крупной кибератакой стало распространение вируса VPNFilter, который заразил уже 500 тысяч компьютеров как минимум в 54 странах. Его активность началась в мае и продолжается до сих пор. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

30.06.2018 - 12:11 30.06.2018 - 12:11 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| В Android-смартфонах найдена опасная уязвимость На всех мобильных устройствах на базе Android, вышедших с 2012 года, обнаружена опасная уязвимость под названием RAMPage. » Нажмите, для открытия спойлера | Press to open the spoiler « RAMPage является разновидностью дефекта разработки Rowhammer, заставляющей ячейки памяти устройства взаимодействовать неправильно, сообщает TechRepublic. Данный дефект позволяет взломщикам без специальных расширений получить доступ к файлам, сохраненным паролям и запущенным приложениям на устройстве. Специалисты подчеркивают, что RAMpage «нарушает самую фундаментальную изоляцию между пользовательскими приложениями и операционной системой». Уязвимость обнаружили в драйвере, впервые появившемся в операционной системе Android 4.0 Ice Cream Sandwich, а затем и на более поздних версиях. Эксперты предупреждают, что атаки вскоре могут распространиться на устройства под управлением iOS и другие гаджеты. Накануне сообщалось, что больше десятка приложений, крадущих средства с гаджетов, обнаружили специалисты компании McAfee в официальном магазине Google Play. vz.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

30.06.2018 - 13:53 |

HugoBo-SS

тут-та-ту

[SoftoRooMTeaM]

Группа: Модераторы

Сообщений: 10.906

Регистрация: 3.04.2008

Из: Russia SPb

Пользователь №: 827.869

Респектов: 4350

| Толку-то для обычных хомячков со знаний об уязвимостях ведроида, когда производители прошивки не обновляют?  | | |

| |

3.07.2018 - 10:18 3.07.2018 - 10:18 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Россия подготовилась к созданию альтернативного интернета Россия обладает всеми возможностями для создания «альтернативного» интернета, воспользоваться которыми страна сможет при неблагоприятном сценарии. Об этом заявил директор департамента по вопросам новых вызовов и угроз МИД России Илья Рогачев, передает ТАСС. Он заверил, что технические, финансовые, интеллектуальные и «все остальные возможности для этого имеются». » Нажмите, для открытия спойлера | Press to open the spoiler « «К этому может прежде всего привести политика наших западных партнеров, насаждение двойных стандартов. Если эти двойные стандарты будут продолжать насаждаться, тогда, как о самой неблагоприятной в этом отношении перспективе, можно говорить о создании какого-то параллельного интернета», — полагает Рогачев. Он также отметил, что, несмотря на потенциал, не считает, что создание альтернативного интернета в России — то, чего «кому-то бы очень хотелось». В ноябре 2017 года президент России Владимир Путин одобрил предложение Совета безопасности по созданию отдельного интернета для стран БРИКС и поручил компетентным органам заняться разработкой автономных систем управления интернетом, которые бы избавили сеть от «доминирования» США и ряда стран Европейского союза. Договариваться о создании собственной системы корневых серверов доменных имен (DNS), дублирующей уже существующую, поручено Минкомвсязи совместно с МИД. О создании инфраструктуры, которая обеспечит Россию отдельным интернетом, заговорили в 2016 году, после законопроекта Минкомсвязи о госконтроле за рунетом. Тогда советник президента по развитию интернета Герман Клименко призывал готовиться к возможному отключению от мировой сети. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

5.07.2018 - 17:21 5.07.2018 - 17:21 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Обнаружен компьютерный вирус-«дурак» Эксперты в области кибербезопасности обнаружили новый вирус, поражающий компьютеры на macOS. Создатель специализированного сайта Objective-See Патрик Вардл (Patrick Wardle) в своем блоге назвал его «дураком» (OSX.Dummy). » Нажмите, для открытия спойлера | Press to open the spoiler « Вредоносное ПО распространялось киберпреступниками через мессенджеры Discord и Slack. Притворяясь известными криптовалютными инвесторами или администраторами каналов, посвященных цифровым средствам, они рекомендовали жертвам ввести некоторые команды в терминале macOS. Такие команды приводили к загрузке файла, который самостоятельно закреплялся в системе и разрешал преступникам доступ к ней. Эксперты предполагают, что вредное программное обеспечение было предназначено для воровства криптовалюты у майнеров. Вардл заявил, что такой вирус довольно бестолковый, так как он сам запрашивает у пользователя пароль администратора и команду выполнить программы. Эти свойства подали ему идею назвать программу «дураком». Ранее специалисты Банка международных расчетов предрекли интернету полную остановку. По их мнению, огромные объемы розничных блокчейн-транзакций могут обрушить технологическую инфраструктуру глобальной сети. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

6.07.2018 - 8:43 6.07.2018 - 8:43 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Расширение в Chrome и Firefox уличили в шпионстве за пользователями Расширение в браузерах Google Chrome и Mozilla Firefox с названием Stylish тайно сохраняет всю историю просмотров пользователей, сообщил инженер-программист из Сан-Франциско Роберт Тэтон. » Нажмите, для открытия спойлера | Press to open the spoiler « «Требуется всего один запрос, содержащий один файл cookie, который навсегда связывает учетную запись пользователя с идентификатором Stylish», – передает РИА «Новости» сообщение в блоге Тэтона. По словам программиста, данное расширение отправляет всю историю просмотров пользователей на свои серверы. При этом каждому пользователю присваивается специальный идентификатор. Таким образом, по его словам, Stylish и компания – создатель расширения SimilarWeb обладают информацией о любом пользователе. Расширение Stylish для Google Chrome и Mozilla Firefox позволяет изменять внешний вид страниц. Им пользуются более 1,8 млн человек в мире. В мае эксперты компании Radware рассказали о вредоносном программном обеспечении, которое было распространено через официальные расширения к браузеру Google Chrome. vz.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

20.07.2018 - 20:13 20.07.2018 - 20:13 |

Henry723

профи!

[SoftoRooMTeaM]

Группа: СуперМодераторы

Сообщений: 29.704

Регистрация: 27.10.2005

Пользователь №: 59.366

Респектов: 7361

| Гигантский опасный ботнет создали за сутки Хакер за сутки создал гигантский ботнет, включающий в себя более 18 тысяч зараженных роутеров. Об этом сообщил эксперт в области кибербезопасности из компании NewSky Security Анкит Анубхав (Ankit Anubhav) на своей странице в Twitter. » Нажмите, для открытия спойлера | Press to open the spoiler « 19 июля специалист заявил, что злоумышленник под ником Anarchy взломал огромное количество устройств, используя прошлогоднюю уязвимость под кодовым названием CVE-2017-17215 в маршрутизаторах Huawei HG532. В разговоре с The Bleeping Computer Анубхав заявил, что Anarchy связался с ним и похвастался своими успехами, а также поделился списком IP-адресов жертв ботнета. Однако хакер отказался рассказывать, с какой целью он создал вредоносную сеть. Журналисты называют Anarchy особенно опасным, так как ему удалось повторно использовать старую уязвимость, которую многие ботнеты задействовали еще в прошлом году. Хакер заявил, что не собирается останавливаться на достигнутом. Он также планирует нацелиться на уязвимость в маршрутизаторах Realtek. lenta.ru »» Нажмите, для закрытия спойлера | Press to close the spoiler «« | | |

| |

|

|